Pubblicata in GU la determina dell’ACN con la tassonomia degli incidenti che debbono essere oggetto di notifica. Diventa obbligatorio notificare anche gli incidenti che impattano su reti, sistemi e servizi informativi che non sono direttamente conferiti sotto il Perimetro stesso.

È stata pubblicata in Gazzetta ufficiale la determina dell’Agenzia per la Cybersicurezza Nazionale con la tassonomia degli incidenti che debbono essere oggetto di notifica.

Come si legge nella determina, per “incidente” si intende “ogni evento di natura accidentale o intenzionale che determina il malfunzionamento, l’interruzione, anche parziali, ovvero l’utilizzo improprio delle reti, dei sistemi informativi o dei servizi informatici”.

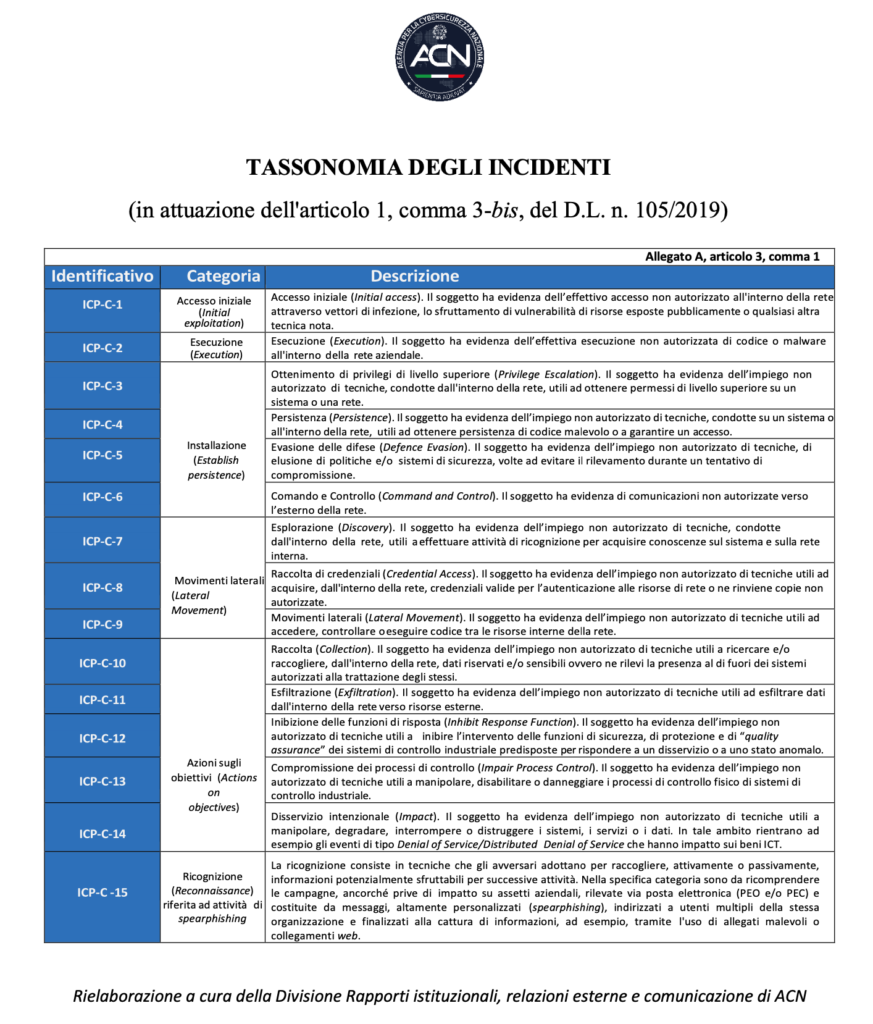

Nella sezione 1 della tabella allegata alla determina sono classificati, in categorie, gli incidenti da notificare all’Agenzia per la Cybersicurezza nazionale, indicando, per ciascuna tipologia di incidente, un codice identificativo e la corrispondente categoria, accompagnata dalla descrizione di ciascuna tipologia di incidente.

Diventa obbligatorio notificare anche gli incidenti che non sono direttamente conferiti sotto il Perimetro stesso

Il processo di notifica, spiega l’ACN, da compiersi entro 72 ore, riguarda tutti gli altri beni “informatici” dei soggetti compresi nel Perimetro. Diventa dunque obbligatorio notificare anche gli incidenti che impattano su reti, sistemi e servizi informativi che non sono direttamente conferiti sotto il Perimetro stesso.

Questo vuole dire che anche un tentativo di accesso agli altri beni “informatici” rispetto a quelli protetti dal Perimetro è da segnalare al Computer Security Incident Response Team (CSIRT Italia) dell’Agenzia per la Cybersicurezza Nazionale – ACN.

Una piccola rivoluzione che dovrebbe facilitare la fase di supporto svolta dall’Agenzia a favore dei soggetti presi di mira dagli hacker.

La “tassonomia” (la categorizzazione), elaborata dai tecnici dell’ACN – alla stregua di quelle già pubblicate per gli incidenti in danno di Beni ICT conferiti nel Perimetro – è organizzata sotto forma di tabella, dove sono classificati in categorie gli incidenti informatici e le varie fasi dell’attacco, e indica per ogni tipologia di incidente un codice identificativo e la corrispondente categoria, accompagnata dalla descrizione di ciascuna tipologia.

A titolo esemplificativo, alla prima voce della tabella, l’incidente “ICP-C-1”, riferito alla categoria “Accesso Iniziale”, riguarda la situazione in cui un “soggetto ha evidenza dell’effettivo accesso non autorizzato all’interno della rete attraverso vettori di infezione, lo sfruttamento di vulnerabilità di risorse esposte pubblicamente o qualsiasi altra tecnica nota”. Una diversa categoria, che riguarda i famigerati “Movimenti Laterali”, prevede che si debba effettuare una notifica quando il “soggetto ha evidenza dell’impiego non autorizzato di tecniche utili a effettuare attività di ricognizione per acquisire conoscenze sul sistema e sulla rete interna”. E così via.

Le categorie di incidente sono sei, dalla “Raccolta di dati” alla loro esfiltrazione fino al phishing mirato, ma ricomprendono la maggior parte delle tecniche di attacco informatico descritte dal MITRE ATT&CK un riferimento internazionale per le tecniche, tattiche e procedure di attacco informatico.

Quando sarà a regime (14 giorni da oggi) la notifica di tali incidenti sulla base della Tassonomia indicata favorirà la tempestiva valutazione della situazione e la stima di eventuali impatti sistemici. Questo significa che se, ad esempio, un fornitore nazionale di energia scopre e comunica velocemente un attacco, sarà possibile allertare subito altri fornitori potenzialmente oggetto della stessa aggressione. L’ampiezza dell’allerta e la velocità di risposta in questi casi possono fare la differenza tra un attacco riuscito e un attacco fallito.

Così, mentre non cambia il percorso di notifica dei beni conferiti sotto il perimetro, le cui tempistiche vanno da 1 a 6 ore in relazione al tipo di incidente, i soggetti perimetro che devono notificare gli incidenti che accadono fuori dei beni conferiti avranno tre giorni di tempo (72 ore) per segnalare il problema individuato. In questo modo l’ACN, a seguito delle fasi di triage, potrà fornire un’assistenza più rapida ed efficace oltre che valutare in anticipo eventuali attacchi sistemici e possibili spillover su asset conferiti nel perimetro dal soggetto.

La tassonomia adottata rappresenta insomma un altro tassello per favorire la collaborazione Istituzioni, PA e imprese, che erogano servizi critici per il nostro Paese, a beneficio della sicurezza nazionale cibernetica.