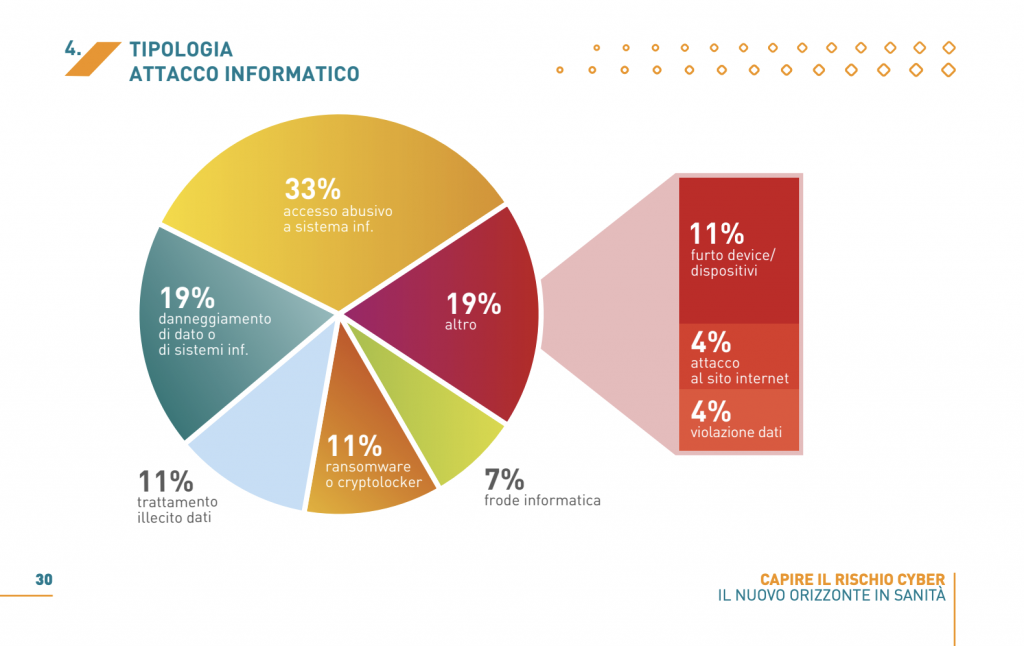

In Italia il 24% delle strutture sanitarie ha dichiarato di aver subìto attacchi informatici, dei quali l’11% è costituito da ransomware e il 33% da accessi abusivi ai dati. Il report

Continua l’annus horribils della sanità. Non solo la pandemia, ma anche il crimine informatico ha messo a dura prova l’intero settore. Per quanto riguarda il nostro Paese, il 24% delle strutture ha dichiarato di aver subìto attacchi informatici, dei quali l’11% è costituito da ransomware e il 33% da accessi abusivi ai dati.

È quanto emerge dal whitepaper “Capire il rischio cyber- Il nuovo orizzonte in sanità”, realizzato da Sham, società del Gruppo Relyens, in collaborazione con il Dipartimento di Management dell’Università di Torino. Il report – basato su 68 professionisti di strutture distribuite in 14 regioni italiane – analizza la preparazione e la consapevolezza della sanità italiana per far fronte alla minaccia cyber e ciò che emerge é che la minaccia hacker non è sottostimata.

Sanità e cybersecurity: i dati

Per lo studio il 59% delle strutture percepisce il tema cyber risk in sanità come una priorità che impatta su prestazioni erogate e modelli organizzativi interni. Un ulteriore 31% ha valutato il tema come parzialmente prioritario. Ciononostante sono ancora poco frequenti le misure adottate dalle strutture per prevenire e gestire il rischio cyber: mappature, analisi dei rischi e test di vulnerabilità figurano solo in un terzo del totale.

I professionisti intervistati sono Risk Manager, Responsabili Qualità, Data Protection Officer (DPO), Responsabili della sicurezza informatica (CISO) e dell’Ingegneria Clinica, nonché Referenti della Direzione Sanitaria e Generale. Il 70% delle strutture è appartenente alla sanità pubblica, il 30% al comparto privato, con dimensioni che variano da meno di 250 posti letto a più di 750, rappresentando in maniera omogenea la composizione del sistema sanitario nazionale.

La sanità e la preparazione nettamente insufficiente in tecnologie e competenze

L’allarme dell’healthcare è dovuta anche ad una preparazione nettamente insufficiente sia in termini di tecnologie che di competenze professionali.

Secondo i risultati dell’indagine realizzata in Italia “Healthcare Cybersecurity” di Bitdfefender, condotto nel mese di maggio, l’efficienza globale per le attività di risposta è al 49%. Secondo gli intervistati, tra tutti gli elementi oggetto d’indagine per il fattore risposta i più efficienti sono attualmente la prontezza nel rispettare il “Perimetro di Sicurezza Informatica” e il GDPR (61%), la capacità di recupero dopo un attacco ransomware (60%) mentre in merito all’esistenza di un piano di risposta a seguito di un incidente di cybersecurity le percentuali iniziano a scendere (56%).

Le principali lacune sono legate al fatto di non avere un Security Operation Center (67%), non eseguire abbastanza simulazioni di attacchi per comprendere dove rafforzare i processi di resilienza (63%) e non avere piena visibilità sulla catena degli attacchi (59%).

L’efficienza globale per le competenze è al 46%

Secondo gli intervistati, per il fattore competenze, gli aspetti più efficienti si riferiscono all’impiego di esperti esterni se necessario (67%) e al basso turnover dei dipendenti (66%).

I principali aspetti in cui emergono criticità mettono in luce come lo skill gap che affligge il settore privato in ambito cybesecurity si rifletta drammaticamente anche in ambito sanitario: l’indagine infatti, pone l’accento sull’insufficienza del personale specializzato in cybersecurity denunciata dal 74% degli intervistati, il conseguente sovraccarico di lavoro a cui è sottoposto il personale attuale (64%) e la difficoltà nel reperire personale qualificato attraverso nuove assunzioni (64%).

L’efficienza complessiva in merito al budget è al 53%

Secondo gli intervistati, tra tutti i pilastri richiesti per il fattore budget, i più efficienti si riferiscono al rischio relativamente basso di tagli al budget (66%) e al fatto che quando una minaccia per la cybersecurity viene identificata, solitamente si può accedere a risorse di budget allocate per coprire l’esigenza specifica (63%).

Le principali difficoltà sono legate al fatto di non avere un budget dedicato alla cybersecurity determinato in funzione dell’analisi del rischio e basato sul ritorno sugli investimenti in sicurezza come evidenzia il 60% degli intervistati. A queste, si somma l’incapacità di guidare i cambiamenti necessari con il budget attuale, come sottolineato dal 53% degli intervistati.