Le violazioni sono avvenute con la tecnica dello ‘scraping’, cioè i dati sono stati esfiltrati grazie ad un software. La richiesta per il database con nomi e numeri di telefono è di 100mila dollari.

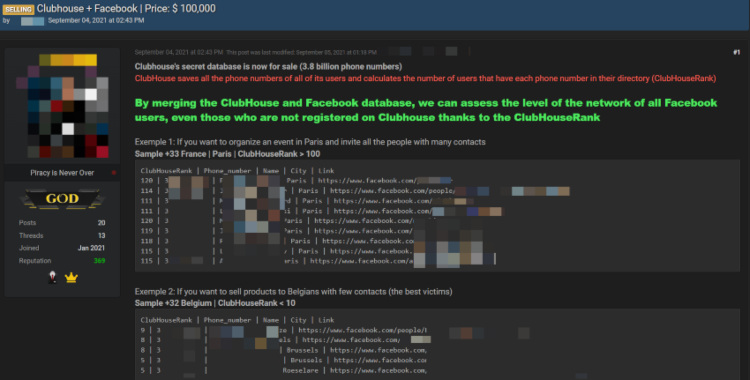

E’ in vendita su un popolare forum per criminal hacker un database che conterrebbe 3,8 miliardi di dati di utenti. Secondo il sito Cybernews, il database sarebbe formato dai dati degli utenti iscritti a Clubhouse, precedentemente violati, e da quelli dei loro contatti in rubrica; ma anche dai dati dei profili Facebook associati all’account Clubhouse e probabilmente da quelli provenienti da un furto su Facebook già noto e risalente ad aprile.

Il database includerebbe dati personali come nomi e numeri di telefono; tra le informazioni sensibili anche la posizione dell’utente basata sui suffissi dei numeri di telefono e contatti Facebook, utili per ricostruire, eventualmente, un potenziale network da attaccare. Secondo gli esperti, colpisce l’ampiezza del database e il mix di informazioni con i profili Facebook. I furti dai dati di queste entità spesso danno il via a massicce campagne di phishing.

Queste violazioni sono avvenute con la tecnica dello ‘scraping’, cioè i dati sono stati esfiltrati grazie ad un software. La richiesta per il database con nomi e numeri di telefono è di 100mila dollari.

Clubhouse si difende

“Non c’è stata alcuna violazione di Clubhouse – spiega la piattaforma – Ci sono una serie di bot che generano miliardi di numeri di telefono casuali. La privacy e la sicurezza sono della massima importanza e continuiamo a investire in pratiche di sicurezza leader del settore”.

La vendita online del database 3,8 miliardi di dati risale ai primi di settembre ed è il frutto di due furti già noti subiti da Clubhouse ad aprile e a luglio scorso con la tecnica dello ‘scraping’. Con lo stesso metodo, sempre lo scorso aprile anche Facebook è stata colpita in 533 milioni di profili. “Le persone tendono a condividere troppe informazioni sui social media – spiega Mantas Sasnauskas, ricercatore del sito Cybernews – questo fornisce tante superfici di attacco per portare a termine le truffe di malintenzionati”.

Clubhouse che ha avuto un picco di popolarità la scorsa primavera grazie alla pandemia, ha all’incirca 13 milioni di utenti in tutto il mondo. A febbraio il Garante Privacy italiano ha fatto richiesta formale alla piattaforma di conoscere tutti i dettagli in merito al trattamento dei dati personali degli utenti, compreso quello relativo alla condivisione di informazioni della rubrica o di altre app effettuata all’interno di Clubhouse e anche la raccolta di dati da queste ulteriori app e social.

Data Scraping: come funziona la tecnica

“Ad aprile 2021, un database contenente i dati personali di oltre 500 milioni di utenti Facebook, circolava sui forum degli hacker. Non molto tempo dopo, LinkedIn ha riscontrato una perdita del database. L’analisi di entrambi gli incidenti ha mostrato che non si trattava di un attacco informatico, ma l’esfiltrazione de dati era avvenuta con la tecnica di Data Scraping (DS)”, spiega a Cybersecurity Italia Annita Larissa Sciacovelli, Professore di diritto dell’Unione Europea Università di Bari, Specialista in Cybersecurity.

“La tecnica consiste nell’estrazione di dati da informazioni leggibili generate da un altro programma per computer da utilizzare e manipolare in base alle esigenze dell’utente. Il Data Scraping”, continua l’avvocato, “crea feed di informazioni per una facile analisi umana come indirizzi e-mail, numeri di telefono, comportamenti di acquisto e altro ancora. Il Web Scraping è un sottoinsieme di DS che acquisisce dati dai siti Web. Lo strumento di raschiatura finge di essere un utente umano, estrae i dati dal sistema e li trasmette. Questo metodo di lavoro ha ispirato strumenti di automazione più moderni che funzionano sulla stessa base”.

Secondo l’esperto “DS offre sia vantaggi che sfide serie come la violazione dei dati sociali dovuta allo scraping dei dati. Il problema è su entrambi i lati dell’interazione del trasferimento dei dati. La parte degli utenti raschiati spesso non sa quali informazioni vengono raccolte o che qualcuno sta aggregando i propri dati e gli scraper potrebbero non configurare i database delle informazioni raccolte o proteggerli affatto. Quest’ultimo consente agli hacker di accedere a dati sensibili critici”.

Come difendersi?

“Le aziende devono intraprendere azioni legali contro i data scraper, mettendoli in guardia contro il processo (ad esempio nei termini di servizio). Possono anche utilizzare procedure di sicurezza che includono la blacklist e la whitelist degli indirizzi IP, la configurazione dell’accesso contro lo scraping e la prevenzione del collegamento a caldo ai propri dati. E’ consigliabile sempre l’installazione della sicurezza degli endpoint adeguata (su computer e dispositivi) con strumenti contro lo scraping, come il controllo delle applicazioni e la prevenzione della perdita di dati. Inoltre si dovrebbe anche utilizzare il monitoraggio dei dati”, conclude Sciacovelli, “per valutare quali informazioni sono state raschiate. Alla fine si tratta di proteggere i database, evitare i database del cloud pubblico e configurare i database con password complesse”.